ニューノーマル処方箋(第85回)

Wi-Fi 7導入を検討する前に知っておきたいポイントと準備のヒント

公開日:2026.05.12

最近よく見かけるニュースに、「Windowsのセキュアブート証明書が2026年6月で期限切れとなり、PCが起動できなくなる可能性がある」というものがある。これはいったいどういうことなのか、自分のPCや会社のPCには影響があるのか。

■目次

・そもそも「セキュアブート」とは? 2026年6月の証明書期限切れ問題を解説

・基本的にWindows Updateを適用していれば問題ないが、一部環境では注意が必要

・セキュアブート証明書の適用状況を確認する方法と、更新習慣の見直し

・将来に向けた対策と機器管理体制の見直し

「セキュアブート」とは、マイクロソフトがWindows 8の時代に導入したセキュリティ機能で、PCの起動時に信頼できるソフトウェアのみを実行するための仕組みだ。OSの改ざんや、不正なデバイスからの起動を防ぐ"門番"のような役割を担っている。

このセキュアブートは4つの証明書による照合で成り立っているが、マイクロソフトによれば、2011年に発行されたセキュアブート証明書が2026年6月(一部は10月)に期限切れとなるという。詳細はマイクロソフトの公式情報「Windows セキュア ブート証明書の有効期限とCA更新プログラム」を参照してほしいが、これら証明書の期限切れが今回の話題の発端だ。

ただし現在はさらなる新しい脅威に対応するため、2023年版の証明書へ更新が進められており、ほとんどのPCではこれらの更新プログラムが自動的に適用されているという。ところが一部の環境では追加のファームウエア更新が必要になる場合もある。このため、「2026年6月に証明書が期限切れとなり、多くのPCが起動できなくなるのではないか」という不安が広がっている。では、実際の影響はどうなのだろうか。

前述のとおり、多くのPCでは更新プログラムが自動的に適用されているため、通常どおりWindows Updateを行っている環境であれば、基本的に問題はないと考えてよい。ファームウエアの更新が必要な場合でも、Windows Update経由で適用されているケースが多い。

また「Windows Updateを手動で実行したことがない」という場合でも、再起動や終了時に更新が適用されたり、起動時に設定を求められたりした経験があれば、更新はすでに行われている可能性が高い。

一方で注意が必要なのは、企業などで管理されているPCだ。更新が制限されている環境では、必要なアップデートが適用されていない場合がある。その場合は、情報システム部門や管理者に確認し、対応を依頼するのが望ましい。

特に見落とせないのが、セキュアブート関連のファームウエア更新が適用されていないケースだ。多くのPCではWindows Updateから提供されるが、一部のメーカー製PCやカスタム構成の環境では、手動でアップデートを適用しなければならない場合もあるからだ。

そのため、自動更新に任せていない環境では、早めに状況を把握し、必要に応じてメーカーやベンダーと連携して対応することが重要だ。

基本的に、セキュアブート関連の証明書はWindows Updateを通じて自動的に配信・更新される。そのため、OSを常に最新の状態に保っていれば、特別な対応を意識する必要はない。

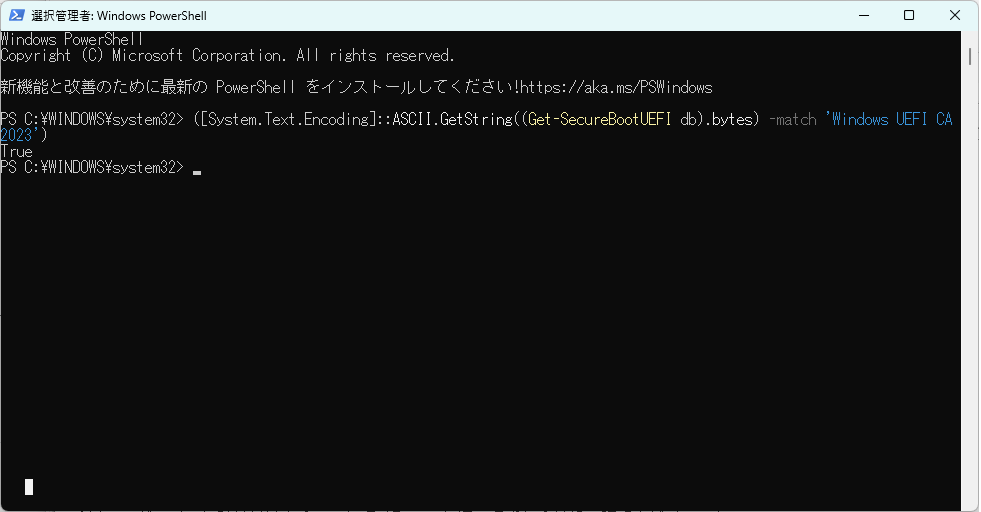

自分のPCに新しい証明書がインストールされているか確認したい場合は、PowerShellを利用する方法がある。タスクバーの検索欄に「PowerShell」と入力し、管理者権限を選んで起動した上で、以下のコマンドを実行する。結果が「True」であれば、新しい証明書がインストールされている状態だ。

============================================

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')

============================================

筆者が仕事用PC(Lenovoデスクトップ)でコマンドを実行した結果、Trueと表示された。

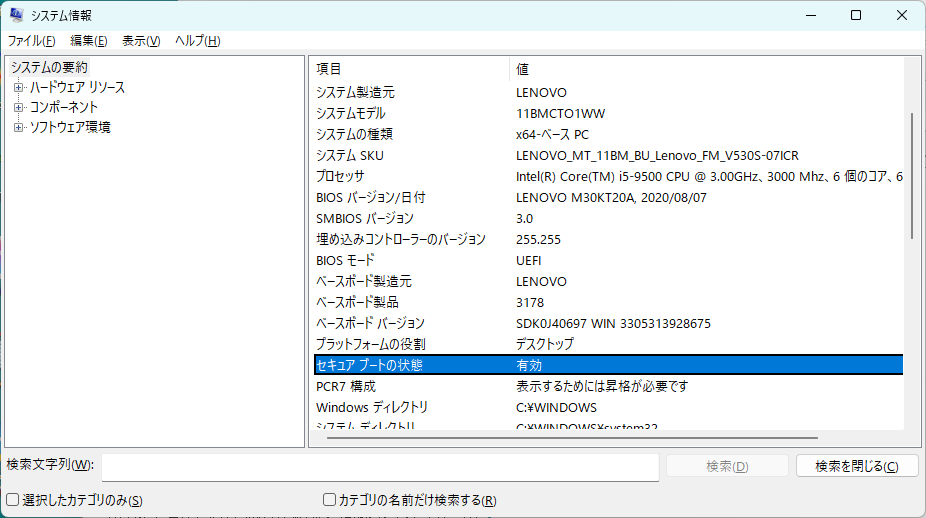

セキュアブートが有効かどうかは、「システム情報」から確認できる。手順は以下の通りだ。

①スタートメニューを開き、「システム情報」と入力する

②左側のペインで「システムの要約」を選択する

③右側のペインにある「セキュアブートの状態」を確認する

「オン」であれば有効、「オフ」であれば無効、「サポートされていません」と表示される場合はハードウエアが非対応となる。なお、セキュアブートを無効化するのは推奨されない。不正ソフトウェアやマルウエアの侵入リスクが高まるためだ。

筆者が同PCで試した結果。オンだった

4月2日、マイクロソフトは、Windows 11、Windows 10、Windows Serverにおいて、新しいセキュアブート証明書への更新が完了しているかを「Windowsセキュリティ」アプリ上から確認できる新機能を発表した。証明書の状況は「デバイスセキュリティ」 → 「セキュア ブート」項目のアイコンバッジ(緑・黄・赤)で確認できるようになる。筆者が最新のWindows Updateを適用したところ、この機能が表示された。直感的に状況を確認できる点は便利だ。

「Windowsセキュリティ」でセキュアブートの状況を確認したら緑のバッジだった

確認の結果、異常が見つかった場合や不明点がある場合は、社用PCであれば情報システム部門へ、自宅PCであればメーカーサポートなどへ問い合わせるとよい。また、普段からWindows Updateを定期的にチェックし、更新を適用する習慣をつけておくのが重要だ。

今回のセキュアブートにおける証明書問題を踏まえると、企業の情報システム部門では、社内のすべてのWindows PCについて、以下の点を総合的にチェックする必要がある。

・ファームウエアやOSが最新の状態にあるか

・メーカーの対応状況は確認済みか

・他の観点でサポート切れとなっている古いデバイスが混在していないか

テスト環境での検証も含め、早めの対応が求められるだろう。

なお、現在使われている2023年の証明書の有効期限は15年後の2038年だが、4つの証明書のうち「Windows UEFI CA 2023」だけは2035年6月に有効期限が切れる。そのため、約10年後には、また同様のプロセスをひと通り行うことになる。

こうした背景からも、デバイス管理の重要性は今後さらに高まると考えられる。しかし実際には、情報システム担当が少人数だったり、兼任で対応していたりするケースも多く、十分な管理が行き届かないことも少なくない。

そのため、機器管理サービスの活用や、管理付きのレンタル・リースモデルを検討するのも有効な選択肢だ。更新管理の負担を軽減できるだけでなく、機器の入れ替えも費用対効果が高く計画的に進めやすくなる。IT機器はもはや「所有するもの」から「管理して運用するもの」へと変わりつつある。所有には相応の管理責任が伴うため、その負担をどう分散するかも重要な視点だろう。

セキュアブート証明書の期限切れという今回のタイミングを機に、IT資産の管理体制を見直してみるのもよいだろう。また、Windows 10の延長サポート(ESU)を利用している環境では、サポートが終わる10月13日までに対策を完了する必要がある。移行先OSの選定なども含め、早急な検討が求められる。

OSやアプリケーション、ファームウエアなど、管理すべきIT資産は多岐にわたる。中にはサポート切れのルーターやIoT機器、VPN環境など、攻撃や踏み台の対象になりやすいものも存在する。アップデートを怠った機器が侵入経路となる事例も後を絶たない。ランサムウエア攻撃などのリスクを避けるためにも、日常的な管理と更新を怠らず、継続的に対策を講じていくことが重要だ。

※掲載している情報は、記事執筆時点のものです

執筆=青木 恵美

長野県松本市出身。独学で始めたDTPがきっかけでIT関連の執筆を始める。書籍は「自分流ブログ入門」「70歳からはじめるスマホとLINEで毎日が楽しくなる本」など数十冊。Web媒体はBiz Clip、日経xTECHなど。紙媒体は日経PC21、日経パソコン、日本経済新聞など。現在は、日経PC21「青木恵美のIT生活羅針盤」、Biz Clip「IT時事ネタキーワード これが気になる!」「知って得する!話題のトレンドワード」を好評連載中。

【TP】

IT時事ネタキーワード「これが気になる!」