脱IT初心者「社長の疑問・用語解説」(第101回)

社運が上向く? Wi-Fi7

経済産業省が策定した「セキュリティ経営ガイドライン」で、経営者が社内に指示すべきポイントとして示された「重要10項目」。今回は2番目の項目となる「サイバーセキュリティリスク管理体制の構築」について解説する。

経済産業省と独立行政法人情報処理推進機構(IPA)が共同で策定した「サイバーセキュリティ経営ガイドライン Ver2.0」は、企業のIT活用を推進する上で経営者が認識すべきサイバーセキュリティに関する原則や、経営者がリーダーシップを持って取り組むべき項目をまとめたものである。

本ガイドラインでは、経営者が認識すべき3原則として以下の3つを挙げている。

・サイバーセキュリティリスクを認識し、リーダーシップによって対策を進めること

・ビジネスパートナーや委託先も含めたサプライチェーンに対する対策が必要

・サイバーセキュリティリスクや対策に係る情報開示など、関係者との適切なコミュニケーションが必要

ただ、多忙を極める経営者がセキュリティ対策を単独で行うことは難しい。そこで上記の原則に基づき、セキュリティ対策の実務を担当するCISO(最高情報セキュリティ責任者)などの幹部に指示を出すことになる。前回は指示すべきポイントとなる「重要10項目」の最初に挙げられた項目「サイバーセキュリティリスクの認識、組織全体での対応方針の策定」を紹介した。今回は2番目の項目「サイバーセキュリティリスク管理体制の構築」について、次回(第5回)は「人材確保」にスポットを当てて解説する。

管理体制の構築と聞いて、「うちの会社は情シス(情報システム部)がしっかり担当しているから安心」と考えてしまう経営者は少なくない。これは、ITに精通したスタッフで構成された情シスへの信頼度が高いことに加え、日本企業がITに関する業務を情シスや外部ベンダーに任せるケースが多いことも理由と思われる。しかし、本ガイドラインではサイバーセキュリティリスク管理を「企業全体で取り組むべきもの」として捉え、情シス以外の部署も当事者として関わる必要性を示している。具体的には管理部門のリスクマネジメント関連部署、工場・店舗などの各事業部門、経営企画部門など社内の多くの部署が含まれる。

企業が製品・サービスを展開する際には、企画から提供に至る各段階でサイバーセキュリティ対策を講じる必要がある。また、サプライチェーン全体を考えた場合は海外拠点、グループ会社、取引先など、組織を超えた対策が重要だ。さらに、インシデント発生時には法務、広報とも連携した対応が求められる。つまり、セキュリティ対策は企業全体で取り組むものであり、「まったく無関係の部署は存在しない」という表現も過言ではないだろう。

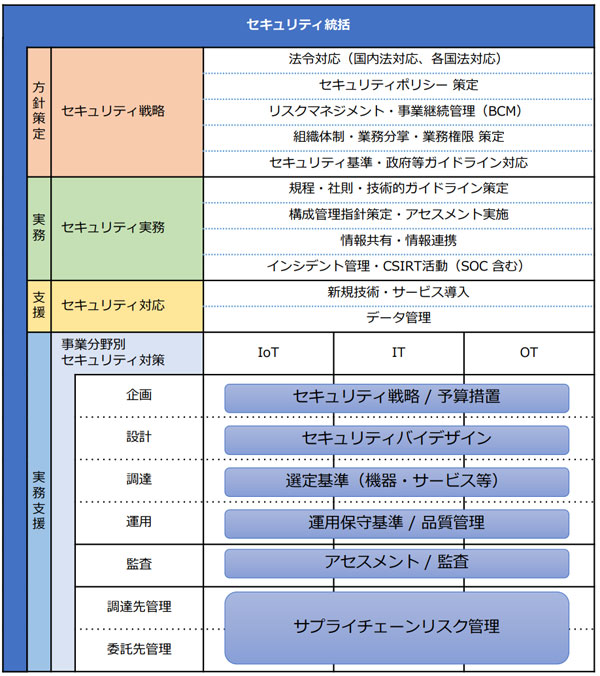

全社的なセキュリティ体制を構築するには、経営者やCISOを組織横断的に補佐する「セキュリティ統括機能」の設置が有効とされている。CRIC CSF(サイバーリスク情報センター産業横断サイバーセキュリティ検討会)が提案するイメージでは、セキュリティ統括室を中心とした体系が示されているが、実際に構築される組織は企業の業態や規模により異なってくる。

セキュリティ統括機能は、一見すると「対策のすべてを担当する組織」と捉えられるが、実際には事業部門、管理部門が主体的に取り組むほうが効率的なケースも多い。また、本来は経営層がトップダウンで意思決定すべき事項であっても、技術的な部分をカバーする役割を果たす必要が出てくる。具体的な業務(タスク)の内容を挙げてみよう(表1参照)。

・方針策定

CISOや経営層が担う業務のうち、一定の専門的な知見が必要となるものについて支援し、意思決定や判断を補佐

・実務

組織横断的対応が必要な業務を、自らが主体となって実施

・支援

事業部門や管理部門が主体となって行う実務を、一定の専門的な知見を用いて支援

セキュリティ統括機能による対策の一元化は、すでにリスクマネジメント機能を構築している企業にとっても重要だ。クラウドなど外部サービスの導入が進んでいる現在、部門を超えた統合的管理が求められている。IoT機器、FA(生産管理システム)といった事業部門が管理するシステムでも、データ共有などを目的とした相互接続が一般化しつつあり、これらのセキュリティ対策を俯瞰(ふかん)的な立場で統括する機能が有効となる。

何らかのインシデントが発生した際、迅速かつ的確な組織としての意思決定と対応を行うためには、組織内外に点在する情報の集約や、組織内外の関係者との一元的なコミュニケーションを行う必要がある。再発防止策を検討する場合には、平時と有事の対応を一元的に統括する機能を持たせることが望ましい。

また、人手不足でセキュリティ人材の確保が難しい企業にとっても、一元化は有効な手段となる。対策の企画・立案や、インシデント発生時の適切な対応、公表された脆弱性や新たなサイバー攻撃が事業に及ぼす影響の判断などを行えるスキルを備えた人材を1カ所に配置し、全社で活用できるようにすることは合理的な手法だ。

表1 セキュリティ統括機能に相当する業務(タスク)の概観(CRIC CSF)

※出典:サイバーセキュリティ体制構築・人材確保の手引き(経産省・IPA)

上記に続いて、セキュリティ統括機能と連携しつつ、実務を担う部門、関係会社を選定することになる。デジタル関連の実務はIT部門が担う場合が一般的だが、最近では事業部門と共同、あるいはデジタル化専門部門を中心に実施されるケースも増えている。

部門の抽出に当たってはIT部門のほか、デジタル化施策を進めている事業部門、共同チーム、デジタル化専門部門を見落とさないようにすることが大切だ。また、これらの部門・チームが自力で対策を実施することが困難な場合、セキュリティ統括機能を担う組織の支援を受けながら適切な対策を検討することが求められる。

次に、各部門がどのような業務を行う必要があるかの洗い出しを行う。洗い出しを簡略化する方法としては、企業におけるセキュリティ対策業務として実施すべき業務は、あらかじめ整理されたリストの活用が有効である。

リストの一例として「ITSS+」が挙げられる。ITSS+は企業のセキュリティ対策に必要なセキュリティ関連業務を17分野に整理したリスト。経済産業省とIPAが検討した結果が2020年に改訂版として公表されている。具体的な進め方は企業ごとに異なるため、外部委託の必要性を含め、自社に適した体制構築を検討したい。

セキュリティリスク管理体制の構築は、不測の事態に備えるとともに、企業の将来をも左右する重要なポイントだ。少しでも「情シス・ベンダーまかせ」を感じる場合は改めて現状を見直し、全社的な取り組みを推進しよう。

執筆=林 達哉

【TP】

最新セキュリティマネジメント