企業のサイバーセキュリティ|基本から近年の脅威、対策まで

2026年01月30日

サイバーセキュリティとは、デジタル化された情報を、ネットワークを介した攻撃から守るための対策や技術の総称です。

警察庁の「令和6年におけるサイバー空間をめぐる脅威の情勢等について」によると、2024年、サイバー攻撃の前兆ともなる脆弱性探索行為等の不審なアクセス件数およびランサムウェアの被害報告件数が、前年から増加したと報告されました。企業のデジタル化が加速する現代において、サイバーセキュリティ対策は経営課題の中核を担っています。

本記事では、情報セキュリティとの違いから最新の脅威動向、サイバーセキュリティの種類、実践的な対策、情報セキュリティポリシーを策定するために必要な法律・ガイドラインまで、わかりやすく解説します。

- サイバーセキュリティとは、デジタル化された情報を、ネットワークを介した攻撃から守るための対策や技術の総称

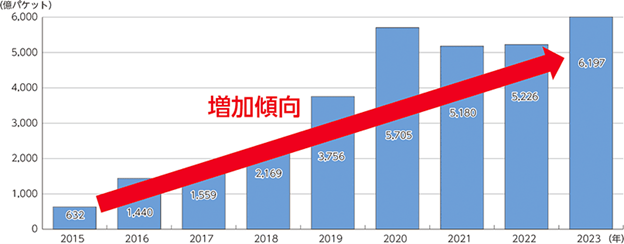

- 2023年のサイバー攻撃観測数は約6,197億パケットに達し、2015年比で9.8倍に増加

- ネットワーク、エンドポイント、アプリケーション、クラウド、ゼロトラストなどのセキュリティ対策が必要

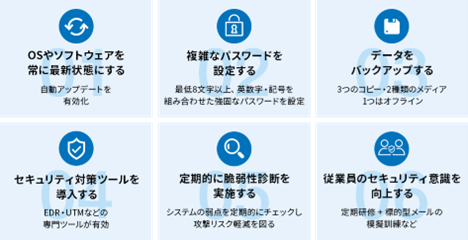

- 対策として、OSの最新化、複雑なパスワード設定、データバックアップ、セキュリティツール導入、定期的な脆弱性診断、従業員のセキュリティ意識向上などが有効

- 適切なセキュリティポリシー策定のために、サイバーセキュリティ基本法や経営ガイドラインなど、法律・ガイドラインの理解が企業には不可欠

1. サイバーセキュリティとは

サイバーセキュリティとは、デジタル化された情報を、ネットワークを介した攻撃から守るための対策や技術の総称です。デバイスや電子システム、ネットワーク、データを、悪意ある攻撃から保護することを目的としています。

情報セキュリティとの違い

情報セキュリティとは、あらゆる情報資産の「機密性」「完全性」「可用性」を確保するための包括的な取り組みです。一方、サイバーセキュリティは、ネットワークに接続されたシステムやデジタルデータを特定の脅威から守ることに特化しています。

主な違いは、以下のとおりです。

| 項目 | 情報セキュリティ | サイバーセキュリティ |

|---|---|---|

| 対象範囲 | デジタル・非デジタルを含む全情報資産 | ネットワーク接続されたICT資産 |

| 保護対象 | 紙文書、口頭情報、デジタルデータなど | デジタルデータのみ |

| 主な対策 | ポリシー策定、物理的管理、人的対策など | ファイアウォール、ウイルス対策など技術的対策 |

現代のビジネス環境では、両者を組み合わせた包括的な対策が不可欠です。サイバーセキュリティは情報セキュリティの一部でありながら、デジタル環境の複雑化により、一層専門的な知識と対策を要する領域となっています。

2. なぜ今サイバーセキュリティが重要なのか?攻撃動向と主要脅威

デジタル化が進む現代社会において、サイバー攻撃の脅威は年々深刻化しています。国立研究開発法人情報通信研究機構(NICT)のサイバー攻撃観測網(NICTER)によると、2023年の総観測パケット数は約6,197億パケットに達し、2015年(約632億パケット)と比較して9.8倍にまで増加しています。

引用:総務省「サイバーセキュリティ上の脅威の増大」

特に注目すべき点として、以下が挙げられます。

- IoT機器を標的とした通信がサイバー攻撃関連通信全体の3割を占めている

- HTTP・HTTPSで使用されるポートへの攻撃も高い水準で観測されている

- 2023年には「Emotet(エモテット)」の活動再開が確認され、注意喚起がなされている

サイバー攻撃の高度化と増加に対応するためには、多層的な防御対策と従業員教育の両面からのアプローチが不可欠です。

【2025年最新】サイバーセキュリティ10大脅威

IPA(独立行政法人情報処理推進機構)が毎年発表する「情報セキュリティ10大脅威」の2025年版が発表されています。組織が注意すべき脅威は、以下のとおりです。

| 順位 | 「組織」向け脅威 | 主な特徴 |

|---|---|---|

| 1位 | ランサムウェア攻撃による被害 | データを暗号化し身代金を要求 |

| 2位 | サプライチェーンや委託先を狙った攻撃 | 取引先経由での侵入 |

| 3位 | システムの脆弱性を突いた攻撃 | ソフトウェアの欠陥を悪用 |

| 4位 | 内部不正による情報漏えい等 | 従業員による不正行為 |

| 5位 | 機密情報等を狙った標的型攻撃 | 特定組織を狙った高度な攻撃 |

| 6位 | リモートワーク等の環境や仕組みを狙った攻撃 | VPNやリモート環境の脆弱性を悪用 |

| 7位 | 地政学的リスクに起因するサイバー攻撃 | 国家間の緊張を背景とした攻撃 |

| 8位 | 分散型サービス妨害攻撃(DDoS攻撃) | 大量の通信でサービスを停止 |

| 9位 | ビジネスメール詐欺 | なりすましメールによる金銭詐取 |

| 10位 | 不注意による情報漏えい等 | ヒューマンエラーによる事故 |

| 順位 | 「組織」向け脅威 | 主な特徴 |

|---|---|---|

| 1位 | ランサムウェア攻撃による被害 | データを暗号化し身代金を要求 |

| 2位 | サプライチェーンや委託先を狙った攻撃 | 取引先経由での侵入 |

| 3位 | システムの脆弱性を突いた攻撃 | ソフトウェアの欠陥を悪用 |

| 4位 | 内部不正による情報漏えい等 | 従業員による不正行為 |

| 5位 | 機密情報等を狙った標的型攻撃 | 特定組織を狙った高度な攻撃 |

| 6位 | リモートワーク等の環境や仕組みを狙った攻撃 | VPNやリモート環境の脆弱性を悪用 |

| 7位 | 地政学的リスクに起因するサイバー攻撃 | 国家間の緊張を背景とした攻撃 |

| 8位 | 分散型サービス妨害攻撃(DDoS攻撃) | 大量の通信でサービスを停止 |

| 9位 | ビジネスメール詐欺 | なりすましメールによる金銭詐取 |

| 10位 | 不注意による情報漏えい等 | ヒューマンエラーによる事故 |

サイバーセキュリティインシデントによる企業リスク

サイバーセキュリティインシデントは、企業に多大な経済的損失と信頼の失墜をもたらします。企業が直面する主なリスクは、以下のとおりです。

- データの改ざん・情報の盗取:業務の正確性が損なわれ、競争優位性が失われる可能性

- 情報漏えい:個人情報や取引先情報の漏えいは、法的責任や賠償請求につながる

- Webサービスの停止:直接的な売上損失だけでなく、顧客離れや企業イメージの低下に

- ウイルス感染:システム全体が使用不能になるリスク

これらのリスクは単独の企業だけでなく、サプライチェーン全体に波及する可能性があるため、包括的な対策が不可欠です。

3. サイバーセキュリティの種類

主なサイバーセキュリティの種類を、以下の表にまとめました。

| セキュリティの種類 | 保護対象 | 主な対策内容 |

|---|---|---|

| ネットワークセキュリティ | ネットワーク全体 | ファイアウォール、IDS(侵入検知システム)、VPN |

| エンドポイントセキュリティ | パソコン・スマートフォン等の端末 | HDD暗号化、マルウェア検知、振る舞い検知、ID管理、私物端末の制御 |

| アプリケーションセキュリティ | ソフトウェア・アプリケーション | セキュアコーディング、脆弱性スキャン、WAF、APIセキュリティ |

| クラウドセキュリティ | クラウド環境のデータ・システム | アクセス制御と認証管理、データの暗号化、監視体制の構築、バックアップ |

| ゼロトラストセキュリティ | すべてのアクセス | デバイス管理、ネットワーク制御、データ保護、アイデンティティ管理、可視化と分析、自動化などの要素を統合的に導入 |

これらのセキュリティ対策は、それぞれが独立して機能するのではなく、相互に補完し合いながら企業の情報資産を守る役割を果たします。

特に近年は、テレワークの普及により境界防御だけでは不十分となり、すべてのアクセスを信頼せずに都度検証する「ゼロトラストセキュリティ」の考え方が注目されています。各企業は、自社の業務形態やリスクレベルに応じて、適切なセキュリティ対策を選択・導入することが重要です。

ネットワークセキュリティ

ネットワークセキュリティとは、コンピューターネットワーク内のデータ通信を保護するための包括的な対策です。組織のネットワークインフラと、そこを流れるデータの機密性・完全性・可用性を確保することを目的としています。

主な対策方法は、以下のとおりです。

| 対策方法 | 内容 |

|---|---|

| ファイアウォール | 内部ネットワークと外部ネットワークの境界で不正な通信をブロック |

| IPS(侵入防止システム) | ネットワーク内の不審な動きをリアルタイムで検知し、攻撃を自動的に遮断 |

| VPN(仮想プライベートネットワーク) | 暗号化された通信経路を確立し、リモートアクセス時のセキュリティを確保 |

これらの対策は単独で使用するのではなく、多層防御の考え方に基づいて組み合わせることが重要です。

また、ネットワーク内のトラフィックを常時監視し、異常な通信パターンや大量のアクセスを検知すると、サーバーやネットワークなどのオンラインサービスを機能停止状態に追い込むことを目的とした「DoS攻撃」「DDoS攻撃」などの脅威に対応しやすくなります。

エンドポイントセキュリティ

エンドポイントセキュリティとは、ネットワークに接続されたパソコン、スマートフォン、タブレットなどの端末(エンドポイント)を、サイバー攻撃から保護するセキュリティ対策です。

テレワークの普及により、社外から社内ネットワークにアクセスする機会が増加し、従来の境界防御だけでは対応できない脅威が増えています。USBメモリー経由でのマルウェア感染など、インターネットを経由しない攻撃にも対処する必要があります。

主な対策方法として、以下が挙げられます。

| 対策方法 | 内容 |

|---|---|

| HDD暗号化 | 端末内のデータを暗号化し、盗難・紛失時の情報漏えいを防止 |

| マルウェア検知 | ウイルスやランサムウェアなどの悪意あるソフトウェアを検出・除去 |

| 振る舞い検知 | プログラムの不審な動作パターンを監視し、未知の脅威を発見 |

| ID管理 | ユーザー認証を厳格化し、なりすましや不正アクセスを防御 |

| 私物端末の制御 | 検疫機能の活用:BYOD(私物端末の業務利用)環境において、端末がネットワークに接続する際に、セキュリティ要件を満たしているかを自動的に確認 |

これらの対策を適切に実施すると、社内外問わず端末とその中の重要情報を守るのに役立ちます。

アプリケーションセキュリティ

アプリケーションセキュリティとは、ソフトウェアやWebアプリケーションを悪意ある攻撃から保護するための技術的対策です。開発段階から運用まで、継続的に脆弱性の検出と修正を行います。

主要な対策方法には、以下が挙げられます。

| 対策方法 | 内容 |

|---|---|

| セキュアコーディング | 開発初期段階からセキュリティを意識したコード設計を行い、脆弱性の作り込みを防止 |

| 脆弱性スキャン | 定期的なアプリケーション診断により、既存の脆弱性を早期に発見・修正 |

| WAF(Web Application Firewall) | Webアプリケーションへの不正アクセスをリアルタイムで検知・防御 |

| APIセキュリティ | API(アプリケーション間でデータをやり取りする仕組み)を介した通信の暗号化と認証強化 |

特に注意すべき攻撃手法として、Webアプリケーションの入力フォームなどに悪意あるSQL文を挿入し、データベースを不正に操作する「SQLインジェクション」、Webサイトに悪意あるスクリプトを埋め込み、サイトを閲覧したユーザーのブラウザ上で不正なプログラムを実行する「クロスサイトスクリプティング(XSS)」があります。これらは、アプリケーションの入力値検証の不備を悪用する代表的な手法です。

企業においては、自社開発のアプリケーションだけでなく、外部から導入するソフトウェアについてもセキュリティ評価を実施することが重要です。

クラウドセキュリティ

クラウドセキュリティとは、企業がクラウド環境で保管・処理するデータやアプリケーションを、サイバー攻撃から保護するための対策です。

企業のDX化が進むなか、クラウドサービスの利用は急速に拡大していますが、それに比例してクラウド環境を標的としたサイバー攻撃も増加しています。クラウド環境は従来のオンプレミス環境とは異なる特性をもつため、専用のセキュリティ対策が不可欠です。

クラウドセキュリティの主な対策方法は、以下のとおりです。

| 対策方法 | 内容 |

|---|---|

| アクセス制御と認証管理 | 多要素認証の導入、権限の最小化 |

| データの暗号化 | 保存時・転送時の暗号化実施 |

| 監視体制の構築 | クラウド環境専用の監視ログ取得 |

| バックアップ | 定期的なバックアップと復旧テスト |

クラウドサービスでは、セキュリティ責任をクラウド事業者と利用企業で分担する「共有責任モデル」が採用されています。クラウド事業者がインフラのセキュリティを担当する一方、利用企業はデータやアクセス管理など、自社が責任をもつべき領域を明確に理解し、適切な対策を実施する必要があります。

また、設定ミスによるデータ漏えいを防ぐため、セキュリティ設定の定期的な見直しも欠かせません。

ゼロトラストセキュリティ

ゼロトラストセキュリティとは、「決して信頼せず必ず確認せよ」を原則とするセキュリティモデルです。従来の境界型防御では「内部は安全」という前提でしたが、すべてのユーザーやデバイスを信頼せず、アクセスの都度検証を行います。

このモデルが注目される背景には、以下の変化があります。

- クラウドサービスの普及:データが社外に保存される機会の増加

- テレワークの拡大:社外からのアクセスが常態化

- 内部脅威の増加:従業員による情報漏えいリスクの顕在化

ゼロトラストを実装する際は、デバイス管理、ネットワーク制御、データ保護、アイデンティティ管理、可視化と分析、自動化などの要素を統合的に導入することが重要です。これにより、場所やデバイスに依存しないセキュリティ体制を構築することが可能です。

4. 実践的なサイバーセキュリティ対策6選

巧妙化するサイバー攻撃から企業の情報資産を守るためには、技術的な対策と人的な対策の両方が不可欠です。具体的な対策は、以下のとおりです。

- OSやソフトウェアを常に最新状態にする

- 複雑なパスワードを設定する

- データをバックアップする

- セキュリティ対策ツールを導入する

- 定期的に脆弱性診断を実施する

- 従業員のセキュリティ意識を向上する

これらの対策は相互に補完し合うため、総合的に実施すると、より強固なセキュリティ体制を構築できます。

OSやソフトウェアを常に最新状態にする

サイバー攻撃の多くはソフトウェアの脆弱性を狙って行われるため、OSやソフトウェアを常に最新状態にすることが重要です。攻撃者は、修正プログラムが適用されていない古いバージョンのOSやソフトウェアを標的にして、不正アクセスやマルウェア感染を試みます。

アップデート内容には既知の脆弱性を修正するセキュリティパッチが含まれており、最新状態にすることで新たな攻撃手法に対する防御機能が追加されます。また、システム全体のパフォーマンスと安定性が向上するでしょう。

自動アップデートの設定は、以下の方法により行います。

| デバイス・OS | 設定方法 |

|---|---|

| Windows | 「設定」→「更新とセキュリティ」から設定 |

| macOS | 「システム環境設定」→「ソフトウェアアップデート」から設定 |

| スマートフォン | 各OSの設定アプリから自動更新を有効化 |

| VPN機器 | 管理画面にログイン→ファームウェア更新から手動 / 自動更新を設定 |

特に見落としがちなのが、VPN機器などのネットワーク機器です。警察庁によると、2023年におけるランサムウェアの感染経路の63%がVPN機器経由となっており、パソコンだけでなくネットワーク機器のアップデートも欠かせません。

複雑なパスワードを設定する

パスワードは、企業の重要な情報資産を守る最初の防衛線です。サイバー攻撃者は、脆弱なパスワードを狙って不正アクセスを試みるため、セキュリティ対策として推測されにくい強固なパスワードの設定が不可欠です。

複雑なパスワードの条件として、以下が挙げられます。

- 十分な長さ(最低8文字以上が推奨)

- 英数字や記号を組み合わせる

- 複数の無関係な単語を組み合わせる

- 十分な長さ(最低8文字以上が推奨)

- 英数字や記号を組み合わせる

- 複数の無関係な単語を組み合わせる

| 避けるべきパスワード | 具体例 |

|---|---|

| IDと同じ文字列 | user123→user123 |

| 名前、電話番号、生年月日などの個人情報 | tanaka、19900101、09012345678 |

| 単純な文字列 | password、123456、abcdef |

| キーボード配列 | qwerty、asdfgh |

近年のセキュリティ対策では、パスワードの定期的な変更より「サービスごとに異なるパスワードを使用すること」が重視されています。これは、一つのサービスからパスワードが流出しても、他のサービスへの被害を防げるためです。

複雑なパスワードを覚えるのが困難な場合は、パスワード管理ツールの活用を推奨します。スマートフォンやWebブラウザの標準機能として搭載されているものも多く、マスターパスワードや生体認証で保護しながら、各サービスに強固なパスワードを設定できます。

さらに、可能であれば多要素認証(パスワード+SMS認証など)を併用すると、セキュリティレベルを向上させることが可能です。

データをバックアップする

企業の事業継続において、データのバックアップは極めて重要な対策です。特にランサムウェアなどのマルウェア被害から迅速な復旧を試みるためには、適切なバックアップ戦略が欠かせません。

効果的なバックアップ手法として「3-2-1ルール」の適用が推奨されています。

- 3つのデータコピーを作成

- 2種類の異なるメディアに保存

- 1つは物理的に離れた場所に保管

このルールに従うと、単一障害点を排除し、データ消失リスクの軽減に役立ちます。

特にランサムウェア対策として有効なのが、ネットワークから切り離したメディアへの保存(オフラインバックアップ)です。外付けハードディスクやテープメディアなど、使用後はネットワークから物理的に切断すると、マルウェアの感染拡大を防ぎやすくなります。

また、バックアップは「取得して終わり」ではありません。実際の障害発生時に確実に復旧できるよう、平時から復元訓練を実施し、手順を確立しておくことが大切です。

セキュリティ対策ツールを導入する

サイバー攻撃が巧妙化するなか、手動での対応には限界があるため、専門的なセキュリティツールの導入は必須です。例えば、以下のツールが挙げられます。

| セキュリティ対策ツール | 内容 |

|---|---|

| EDR(Endpoint Detection and Response) | 端末上の不審な挙動を自動検知し、マルウェアが実行される前に防御する保護機能を提供する。従来のアンチウイルスソフトでは検知できない未知の脅威にも対応可能 |

| UTM(Unified Threat Management) | ファイアウォール、アンチウイルス、不正侵入防止など複数の機能を1台で実現する統合セキュリティ装置。管理の一元化により、運用負荷を軽減可能 |

中小企業の場合、「サイバーセキュリティお助け隊サービス」の利用も有効な選択肢となります。このサービスは、IPAが認定したセキュリティサービスで、専門知識がなくても導入・運用が可能です。

さらに2025年現在、IT導入補助金のセキュリティ対策推進枠を活用すれば、これらのツール導入費用の一部が補助されるため、コスト面での負担も軽減できます。補助対象となるのは、サイバーセキュリティお助け隊サービスリストに掲載され、かつIT導入支援事業者により登録されたサービスです。

定期的に脆弱性診断を実施する

サイバー攻撃の高度化・多様化、システム更新によるリスク、外部コンポーネントの脆弱性などから、定期的な脆弱性診断の実施は不可欠です。業種を問わず、すべてのシステム運用者にとって重要な対策といえます。

機関ごとに推奨される診断頻度は、以下のとおりです。

診断を実施するタイミングとしては、以下の場合が推奨されます

- 新システム構築時

- 定期診断

- 変システム改修や機能追加時

特にECサイトなど個人情報を扱うシステムでは、より高頻度での診断が求められます。自社のリスクレベルに応じて、適切な頻度を設定することが重要です。

従業員のセキュリティ意識を向上する

サイバーセキュリティ対策は、技術的な施策だけでは不十分です。最終的な判断を人間が行うことも多いため、従業員一人ひとりのセキュリティ意識を向上することが重要となります。

主な対策方法は、以下のとおりです。

| 対策方法 | 内容 |

|---|---|

| 定期的な研修の実施 | 定期的な講習を通じて従業員に浸透させる。なぜそれが必要なのかを理解してもらうことがポイント |

| 模擬訓練による実践的学習 | 標的型攻撃メールの模擬訓練など、実際のサイバー攻撃をイメージしやすい実践的な学習を行う。体験的な学習を通じて、実際のサイバー攻撃のイメージが掴みやすくなる |

| セキュリティ文化の構築 | 経営層がセキュリティの重要性を理解し、セキュリティ施策を継続的に実施するなど、組織全体でセキュリティ意識を高める文化を醸成 |

継続的な教育プログラムの実施により、従業員一人ひとりに企業の情報資産を守る意識を定着させることが可能です。

5. サイバーセキュリティで押さえたい法律・ガイドライン

企業がサイバーセキュリティに取り組むうえで、関連する法律やガイドラインの理解は不可欠です。これらは、組織が情報セキュリティポリシーを策定する際の重要な指針となります。

サイバーセキュリティ基本法

サイバーセキュリティ基本法は、2014年に制定された、日本のサイバーセキュリティ政策の根幹となる法律です。インターネットの普及と情報通信技術の発展にともないサイバー攻撃の脅威が深刻化するなか、国全体でサイバーセキュリティ対策を推進するための法的枠組みとして整備されました。

この法律の主な目的は、以下のとおりです。

- サイバーセキュリティに関する施策の総合的・効果的な推進

- 経済社会の活力向上と持続的発展の実現

- 国民が安全で安心して暮らせる社会の実現

- 国際社会の平和・安全の確保と日本の安全保障への寄与

企業にとって重要なのは、この法律が国だけでなく、事業者や国民にも努力義務を定めている点です。サイバーセキュリティ基本法第9条では「国民は、基本理念にのっとり、サイバーセキュリティの重要性に関する関心と理解を深め、サイバーセキュリティの確保に必要な注意を払うよう努めるものとする。」と規定されています。

企業は本法の理念を理解し、自社のセキュリティ対策に反映させることが求められています。

サイバーセキュリティ経営ガイドライン

サイバーセキュリティ経営ガイドラインは、経済産業省とIPAが策定した、サイバー攻撃から企業を守るための指針です。サイバー攻撃から企業を守るために、経営者が実践すべき事項をまとめています。

本ガイドラインでは、経営者が認識すべき3原則を以下のように挙げています。

- 経営者は、サイバーセキュリティリスクが自社のリスクマネジメントにおける重要課題であることを認識し、自らのリーダーシップのもとで対策を進めることが必要

- サイバーセキュリティ確保に関する責務をまっとうするには、自社のみならず、国内外の拠点、ビジネスパートナーや委託先など、サプライチェーン全体にわたるサイバーセキュリティ対策への目配りが必要

- 平時および緊急時のいずれにおいても、サイバーセキュリティ対策を実施するためには、関係者との積極的なコミュニケーションが必要

また、サイバーセキュリティ経営の重要10項目として、以下に分類して挙げています。

| 分類 | 項目 |

|---|---|

| 経営者がリーダーシップをとったセキュリティ対策の推進 | 【サイバーセキュリティリスクの管理体制構築】 1. サイバーセキュリティリスクの認識、組織全体での対応方針の策定 2. サイバーセキュリティリスク管理体制の構築 3. サイバーセキュリティ対策のための資源(予算、人材等)確保 【サイバーセキュリティリスクの特定と対策の実装】 4. サイバーセキュリティリスクの把握とリスク対応に関する計画の策定 5. サイバーセキュリティリスクに効果的に対応する仕組みの構築 6. PDCAサイクルによるサイバーセキュリティ対策の継続的改善 【インシデント発生に備えた体制構築】 7. インシデント発生時の緊急対応体制の整備指示 8. インシデントによる被害に備えた事業継続・復旧体制の整備 |

| サプライチェーン・セキュリティ対策の推進 | 9. ビジネスパートナーや委託先等を含めたサプライチェーン全体の状況把握および対策 |

| ステークホルダーを含めた関係者とのコミュニケーションの推進 | 10. サイバーセキュリティに関する情報の収集、共有および開示の促進 |

参照:経済産業省「サイバーセキュリティ経営ガイドライン Ver 3.0」

本ガイドラインでは、項目ごとに対策を怠った場合のシナリオや対策例が詳しく紹介されています。特に、経営戦略上ICTの利活用が不可欠な企業にとって、サイバーセキュリティを経営課題として捉え、適切な投資判断を行うための重要な指針となっています。

業界別ガイドライン

サイバーセキュリティは業界特性に応じた対策が必要であり、各業界向けのガイドラインが策定されています。業界別ガイドラインは以下のとおりです。

6. サイバーセキュリティに関してよくある質問

サイバーセキュリティについて、多くの企業担当者からさまざまな質問が寄せられています。なかでもよく聞かれる質問に回答します。

サイバーセキュリティの大手企業はどこですか?

サイバーセキュリティの主要なグローバル企業としては、Palo Alto Networks、Microsoft、Fortinetが挙げられます。日本市場においては、NTTグループもセキュリティ事業を展開しています。

サイバーセキュリティの5原則とは何ですか?

サイバーセキュリティの5原則とは、IPAが「情報セキュリティ5か条」として提唱している基本的な対策指針で、どの企業でも実践すべき重要な内容となっています。具体的には以下5つの原則から構成されています。

- OSやソフトウェアは常に最新の状態にする

- ウイルス対策ソフトを導入する

- パスワードを強化する

- 共有設定を見直す

- 脅威や攻撃の手口を知る

特に中小企業においては、まずこの5原則を徹底することから始めると、サイバーセキュリティの基礎を固められるでしょう。

サイバーセキュリティの資格にはどのようなものがありますか?

サイバーセキュリティに関する資格は、大きく「国家資格」「公的資格」「民間資格」の3つに分類されます。

主な国家資格は、情報処理安全確保支援士試験、情報セキュリティマネジメント試験です。

他に、情報セキュリティ管理士認定試験、個人情報保護士認定試験などの公的資格、AWSやMicrosoftに特化した民間資格もあります。

7. まとめ

サイバーセキュリティとは、デジタル化された情報を、ネットワークを介した攻撃から守るための対策や技術の総称です。サイバー攻撃は年々増加しており、その標的は大企業だけでなく中小企業にも広がっています。

企業が対策するには、ネットワーク、エンドポイント、アプリケーション、クラウドなど多層的な防御が必要です。また、定期的なソフトウェア更新と強固なパスワード管理の徹底、データバックアップの定期実施なども重要になるでしょう。

企業のデジタル化が進む現代において、サイバーセキュリティは事業継続の基盤ともいえるため、適切な対策を講じることが求められます。

- 掲載している情報は、記事執筆時点のものです

- 各会社名は、各社の商標または登録商標です

「企業のセキュリティ体制について、お気軽にご相談ください」

巧妙化しているサイバー攻撃に、不安を抱えていませんか?

サイバー脅威の上位にランクインしている標的型メール攻撃について、発生要因、すぐにでもできる対策を資料にまとめました。

「レポート(標的型メール対策)」をご参考ください。