EDRとは?仕組みや機能、アンチウイルスソフトとの違いを解説

2025年05月28日

サイバー攻撃の高度化により、従来型のアンチウイルスソフトだけでは企業の情報を守るのが難しくなってきています。

そこで注目を集めているのが「EDR(Endpoint Detection and Response)」です。EDRとは、PCやサーバーなどのエンドポイントでの不審な挙動を検知・分析し、スピーディな対応を可能にするセキュリティソリューションです。

本記事では、EDRの基本的な仕組みから、アンチウイルスソフトなどの他セキュリティ製品との違い、導入のポイントまで、わかりやすく解説します。

1. EDRとは

EDR(Endpoint Detection and Response)とは、PCやスマートフォン、サーバーなどのエンドポイント端末における不審な挙動を監視・検知し、サイバー攻撃へのスピーディな対応を支援するセキュリティソリューションです。

まずは、EDRの仕組みや企業で注目される背景、導入により得られる効果を解説します。

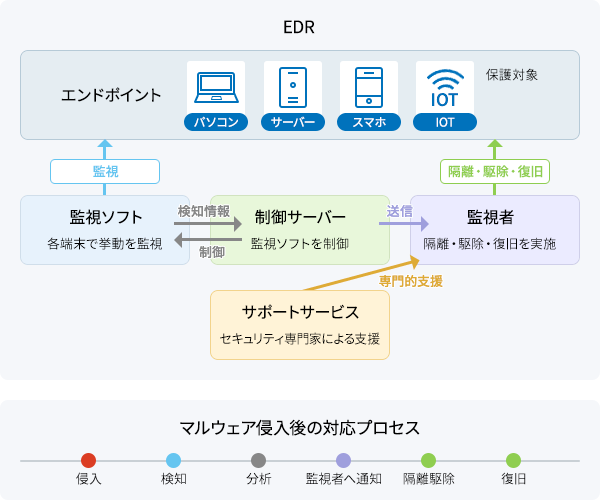

EDRの仕組み

EDRは、PCやサーバーなどのエンドポイントにおいて、監視・検知・通知・ログデータの収集・分析・デバイスの保護など、多層的なセキュリティ対策の仕組みを備えているソリューションです。事前対策で防ぎきれず侵入してしまった脅威に対し、隔離や保護、駆除、復旧などを実施します。

EDRは、主に以下3つの要素で構成されています。

- 各端末で挙動を監視する「監視ソフト」

- 監視ソフトを制御し、異常検出時は監視者に通知する「制御サーバー」

- セキュリティ専門家による運用支援の「サポートサービス」

なかでも、プログラムの異常な挙動を検知した後に管理者に通知する機能は、「振る舞い検知」と呼ばれる機能と同様の働きをします。

ただし、目的が異なり、振る舞い検知はマルウェアの侵入をあらかじめ防ぐために、EDRはマルウェア侵入後の被害を最小限に抑えるために導入されます。

企業でEDRが注目される背景

企業でEDRが注目される背景には、DX(デジタルトランスフォーメーション)の進展が大きく関係しています。DXとは、データやデジタル技術によって、顧客視点での新たな価値を創出する取り組みです。

テレワークの普及により社外から業務アクセスが増加し、管理すべき端末も多様化しました。また、クラウドサービスの利用も拡大しています。

他方、近年ではサイバー攻撃も巧妙化しており、標的型攻撃やランサムウェアなど、従来の対策では防ぎきれない新たな脅威が増加傾向です。

こうした背景から、ネットワークの境界にファイアウォールやVPNなどを導入する「境界防御」だけでは対策として不十分であり、すべての通信を信頼せず、常に検証する必要性があるとする「ゼロトラスト」の考え方が重要とされています。

ゼロトラストの中には、もちろんエンドポイントも含まれます。そこでエンドポイントレベルでの監視・対策を実現するEDRが注目されるようになりました。

EDR導入で企業が得られる効果

EDR導入により、企業はリアルタイムで脅威を検知でき、迅速なインシデント対応が可能になります。24時間365日の監視体制を実現でき、被害の拡大を防止できるでしょう。

EDRは特に、ランサムウェアによる被害を最小限に抑えられます。

ランサムウェアとは、攻撃者が端末内のデータを暗号化などにより利用できない状態にしたうえで、そのデータを復元することと引き換えに身代金を要求するマルウェアです。EDRはエンドポイントでのランサムウェアによる異常をいち早く検知し、迅速に対処します。

詳しくは、以下の記事で解説しています。

2. EDRの主要機能

EDRの主な機能は、以下の4つです。

- 検知、通知

- 隔離

- 調査

- 復旧

EDRによって得られるメリットを、機能面から確認しましょう。

検知、通知

EDRは、エンドポイントの動作ログを防犯カメラのように24時間365日体制で監視し、不審なアクティビティを記録します。端末上のプログラム実行やファイル操作などの動作を常に収集・分析し、リアルタイムでの異常検知が可能です。

不審な挙動を検知した場合は、すぐに管理者へ通知します。管理者は迅速に状況を把握し、適切な対応をとれるでしょう。

隔離

EDRは、不審な挙動やマルウェアを検知した際、感染したエンドポイントをすぐにネットワークから隔離し、感染拡大を最小限に防ぎます。リモートでの隔離操作が可能なため、管理者が現場に駆けつける必要もありません。

隔離中も管理サーバーとの通信は維持されるため、調査や対処が可能です。これにより、迅速なインシデント対応が実現できます。

調査

EDRは、エンドポイントから収集したさまざまなログデータを、解析サーバーで分析して調査します。

複数のエンドポイント間の関連性を調べることで攻撃の全体像を把握できるうえ、時系列での活動履歴の可視化により、侵入経路を特定することが可能です。

また、EDRの管理画面では攻撃の全容をわかりやすく可視化できるため、影響を受けた端末や範囲を容易に把握できます。

復旧

EDRは、マルウェアの侵入を検知した後、感染したエンドポイントに対して、復旧作業を実施します。感染ファイルなどを駆除し、システムを再稼働可能な状態まで復元します。

3. EDRと他セキュリティ製品の違い

EDRと他セキュリティ製品には、それぞれ異なる特徴があります。違いを把握し、企業の要件に応じて適切な製品を選択することが重要です。

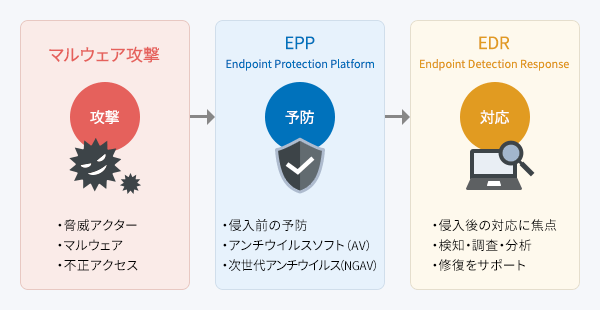

EPPとの違い

EPP(Endpoint Protection Platform:エンドポイント保護プラットフォーム)とは、エンドポイントを保護するセキュリティ製品です。EDRとの違いは、マルウェア対策のタイミングです。

| EPP | EDR |

|---|---|

| 侵入前の予防 | 侵入後の対応 |

EPPは主にマルウェアの「侵入防止」に特化しており、マルウェア攻撃を検知し、調査・分析、修復をサポートする働きをもちます。アンチウイルスソフト(AV)や次世代アンチウイルス(NGAV)などが代表的な製品です。

一方、EDRはマルウェアが「侵入後」の対応に焦点を当てています。

両者は相互補完的な関係にあり、企業の包括的なセキュリティ対策として、それぞれの特徴を活かした併用が推奨されます。

NGAVとの違い

NGAV(Next Generation Anti Virus:次世代アンチウイルス)は、EPPの一種です。NGAVとEDRは、どちらもエンドポイントを守るセキュリティソリューションですが、対応できる範囲と機能に大きな違いがあります。

| NGAV | EDR |

|---|---|

|

|

NGAVは「事前対策」としての役割が強く、EDRは侵入を許してしまった後の「事後対策」まで含めた包括的な保護を提供します。組み合わせて導入すると、より強固なセキュリティ体制を構築できます。

UTMとの違い

UTM(Unified Threat Management:統合脅威管理)とは、複数のセキュリティ機能を1台の機器に集約したものです。EDRとの違いは、以下のとおりです。

| UTM | EDR |

|---|---|

|

|

UTMとEDRは防御の対象と方法が異なるため、両方を導入し、多層的な防御体制を構築する企業もあります。

UTMについては、以下の記事も参考にしてください。

XDRとの違い

XDR(Extended Detection and Response)は、エンドポイントに加え、ネットワークやサーバーなども監視するEDRの拡張版です。

XDRとEDRは、同じくゼロトラストの概念に基づくセキュリティ対策ですが、目的が異なります。

| XDR | EDR |

|---|---|

| 複数のセキュリティデータを収集・相関分析し、多岐にわたるサイバー攻撃を包括的に検知 | エンドポイントの動作や操作などを監視しながら、不審な挙動から攻撃を検知し、迅速な初期対応を実施 |

XDRは、EDRより広範な保護を実現します。組織の規模やセキュリティニーズに応じて、適切な選択が求められます。

4. EDRの導入と運用のポイント

EDR導入にあたっては、さまざまな観点を考慮する必要があります。専門知識が必要となるため、運用支援サービスを活用するのも一つの方法です。

導入時に必要なリソースについて解説します。

EDRに必要な費用

EDRの費用は、製品のタイプや選択する機能、契約端末数によっても変動します。

製品には、サービス提供者が構築しているシステムをインターネット上で利用するクラウド型や、自社でシステムを構築・運用するオンプレミス型があります。一般的には、クラウド型のタイプが費用を抑えやすいでしょう。

また、製品によって、定額制や従量課金制など、さまざまな料金体系があります。導入や運用を外部に委託する場合は、その分の費用も追加で必要となります。

導入までの期間

導入期間は、一般的な小規模〜中規模企業の場合で2ヶ月程度を見込んでおく必要があります。

ただし、以下のような条件では導入期間が長くなる場合があります。

- 複数拠点に展開する

- 従業員数が多い

- 特殊なシステム環境との連携が必要

具体的な期間は、ベンダーに確認するとよいでしょう。

運用に必要な体制

EDRの運用体制を検討する際のポイントは、以下のとおりです。

- アラートの正確性や精度を高めるために外部専門家と連携しておく

- 24時間365日の運用監視体制を構築するSOC(Security Operation Center:サイバー攻撃の検知・分析・対策を行う専門組織)を活用する

- EDRで検出されたすべての活動に対し、常に検証を行うゼロトラストモデルを採用する

誤検知への対応や実際に攻撃を受けた際の迅速な対処、EDRから得られる膨大なログデータの分析など、専門家でなければ難しい作業も多くあります。社内に専門家がいない場合は、外部のセキュリティ専門業者へ委託するのも一つの方法です。

これらの体制を整えておくと、EDRの運用効果を最大化でき、企業のセキュリティレベルを向上させられます。

運用時の注意点

EDRを運用するときは、マルウェア感染後の素早い対処が重要であり、自社担当者のITセキュリティの知識・スキルが不可欠です。

また、EDRの主な目的はエンドポイントの監視であり、外部からの攻撃を防ぐEPPと併用したほうがよいでしょう。ネットワークへの負荷が大きくなる可能性があるため、システムリソースの確保も考慮することが大切です。

定期的なアップデートやメンテナンスも忘れずに行ってください。

5. EDR製品の選び方

EDR製品は、以下5つの観点から評価して選びましょう。

- セキュリティ範囲

- 検知や分析機能の精度の高さ

- 調査・復旧の支援機能の充実度

- ネットワークへの負荷

- 管理サーバー

これらの要素を総合的に評価し、自社の規模やセキュリティ要件に合った製品を選定することが重要です。

セキュリティ範囲

セキュリティ範囲は、EDR製品の種類により異なります。主に、以下3つのパターンに分類できます。

| EDR製品の種類 | 特徴 |

|---|---|

| EDR機能に特化したタイプ | インシデント検知から対処までの各プロセスを自動化 |

| EDR機能とEPP機能を搭載したタイプ | 事前予防から事後対応まで対策可能 |

| EDR機能、EPP機能、端末管理機能を搭載したタイプ | 外部脅威だけでなく、内部からの情報漏洩を防止する端末管理機能をもつ |

選定の際は、現在導入している他セキュリティ製品との重複を避け、必要十分な機能をもつ製品を選ぶことが重要です。既存の製品構成を踏まえ、最適なセキュリティ範囲をもつEDR製品を選択すると、効率的な運用が可能になります。

検知や分析機能の精度の高さ

EDRでは、効果的な脅威検知と迅速な対応を可能にする高度な分析機能が重要です。製品によって搭載されている機能は、以下のように異なります。

- 機械学習による不審な挙動の検出

- サンドボックスでのマルウェア検知

- AIを活用したリアルタイム検知

- 振る舞い検知による未知の脅威発見

製品選定時には、既知あるいは未知のマルウェア検知精度や誤検知の発生頻度、リアルタイム分析の処理速度、検知から対応までの自動化レベルなどの観点で分析機能を評価するのがおすすめです。

具体的な精度については、他社の評価をみてみる、ベンダーに実績などの詳細な情報を確認するなどの方法をとるとよいでしょう。

調査・復旧の支援機能の充実度

調査から復旧までの一連の作業を効率化できるEDRは、インシデント発生時の対応時間を大幅に短縮することが可能です。マルウェアの侵入経路や拡散状況を迅速に特定し、感染端末の隔離や必要なログの保存を遠隔で実行できます。

なかには、感染端末のプログラムやプロセスを強制的にシャットダウンする、遠隔でファイル隔離やログ保存などを実行できるなどの機能をもつ製品もあります。各製品の特徴を把握し、自社が求める機能が搭載されているか確認しましょう。

ネットワークへの負荷

EDRは24時間365日エンドポイントの挙動を監視し続けるため、端末に一定の負荷がかかります。

端末の動作が悪くなって業務に影響が出ないよう、導入前には検証環境での負荷テストを実施しましょう。実際の業務アプリケーションとの併用テストを行う、段階的な導入で影響を確認するなどの方法もあります。

管理サーバーの形態

EDRの導入には、エンドポイントの挙動ログを収集・分析・保管するための管理サーバーが必要です。管理サーバーの形態は、大きく以下3つに分類されます。

| 管理サーバー | 特徴 |

|---|---|

| オンプレミス型 |

|

| クラウド型 |

|

| ハイブリッド型 |

|

選択する際は、自社のセキュリティポリシーや運用体制、予算に応じて検討する必要があります。

6. EDRに関してよくある質問

企業のセキュリティを守る方法の一つであるEDR導入を検討するときには、さまざまな疑問が生じるでしょう。

この章では、EDRの特徴とアンチウイルスソフトとの違いを簡潔に解説します。

EDRとは何ですか?

EDRとは、PCやスマートフォン、タブレットなどのエンドポイントにおけるセキュリティ上の脅威を検知し、対応するためのセキュリティソリューションです。

マルウェアの感染をすぐに検知し、迅速に対処できるため、企業のセキュリティ体制を強化するのに有効といえます。

EDRとアンチウイルスソフトとの違いは何ですか?

アンチウイルスソフトはEPP製品の一つで、既知のマルウェアの侵入を水際で防ぐために、ファイルベースのマルウェア攻撃を検知し、調査分析や修復を支援します。

一方EDRは、エンドポイントでの不正なアクティビティをリアルタイムで監視して対処します。EDRは侵入を前提としたうえで、その痕跡を素早く発見し、被害を最小限に抑えるアプローチをとります。

アンチウイルスソフトは既知のマルウェアを防ぐための重要なツールですが、日々進化する高度なサイバー攻撃に対しては、EDRのような多層的なセキュリティ対策が必要不可欠です。

7. まとめ

EDRとは、エンドポイントにおけるセキュリティを担うソリューションです。エンドポイントの監視や検知、検知後の迅速な対応により、サイバー攻撃による被害を最小限に抑えます。

ファイアウォールやアンチウイルスソフトなどのセキュリティ製品は、外部からの内部ネットワークへの侵入や攻撃を防御するために用いられるものが主流でした。しかし近年では、サイバー攻撃の巧妙化や複雑化により、これらの事前対策だけでは十分とはいえなくなっています

マルウェアの侵入を前提とした事後対策に重点を置くEDRは、被害の拡大を防ぎ、より強固なセキュリティ体制を構築できます。

導入にあたっては、検知や分析機能の精度の高さ、調査・復旧の支援機能の充実度、セキュリティ範囲など、さまざまな点で自社に最適な製品を検討しましょう。

「企業のセキュリティ体制について、お気軽にご相談ください」

巧妙化しているサイバー攻撃に、不安を抱えていませんか?

サイバー脅威の上位にランクインしている標的型メール攻撃について、発生要因、すぐにでもできる対策を資料にまとめました。

「レポート(標的型メール対策)」をご参考ください。