マルウェアとは?種類から感染経路、症状、対策まで解説

2025年07月08日

企業がもつ情報資産は、日々高度化するサイバー攻撃の脅威にさらされています。なかでも、マルウェアによる被害は甚大で、情報漏洩や業務停止、金銭的損失など、企業の存続を揺るがす深刻な事態を引き起こしかねません。

マルウェアとは、不正アクセスや情報搾取、システム破壊などを目的とした悪意のあるソフトウェアの総称です。ランサムウェアやスパイウェア、トロイの木馬など、その種類は多岐にわたり、攻撃手法も巧妙化しています。

本記事では、マルウェアの種類から主な感染経路、感染により引き起こされる症状や被害、企業が取るべき対策までわかりやすく解説します。

1. マルウェアとは

マルウェアとは、不正アクセスや情報搾取、システム破壊などを目的とした悪意のあるソフトウェアの総称です。英語の「malicious(マリシャス:悪意のある)」と「software(ソフトウェア)」を組み合わせた造語です。

マルウェアにはコンピューターウイルスやランサムウェアなど、さまざまな種類が存在しますが、いずれもユーザーの意図に反して動作し、コンピューターやシステムに被害をもたらす特徴があります。

近年では、電子メールの開封やWebサイト閲覧のみで感染するなど、攻撃手法が多様かつ巧妙になってきており、被害の内容や規模も急速に拡大しています。

企業でも、情報漏洩や金銭的被害、システム破壊など深刻な影響を及ぼすため、適切な対策が不可欠です。

ウイルスやランサムウェアとの違い

マルウェアはコンピューターに、意図的に不具合や損害を与える目的で作られた悪意のあるソフトウェアの総称です。

一方、ウイルスやランサムウェアは、マルウェアの一種として分類されます。

2. マルウェアの種類

マルウェアにはさまざまなタイプが存在し、それぞれが異なる特徴と脅威をもちます。これらは単独あるいは複数組み合わされて使用され、システムやデータに深刻な被害をもたらす可能性があります。

代表的なマルウェアの特徴と、そのリスクを把握しましょう。

ウイルス

ウイルスは、電子メールやWebサイトの閲覧などを介してパソコンに侵入する悪意のあるプログラムです。経済産業省では、「第三者のプログラムやデータベースに対して意図的に何らかの被害を及ぼすように作られたプログラム」と定義されています。

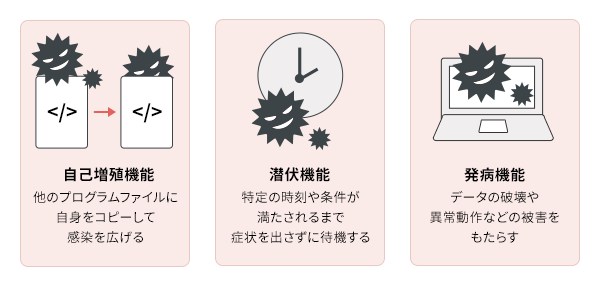

ウイルスの主な特徴は、以下のとおりです。

- 他のプログラムファイルに自身をコピーして感染を広げる(自己増殖機能)

- 特定の時刻や条件が満たされるまで症状を出さずに待機する(潜伏機能)

- データの破壊や異常動作などの被害をもたらす(発病機能)

ウイルスは、必ず感染対象となるファイルなどに寄生します。これは、人間の体内でしか生存できない生物のウイルスと似た性質といえます。

ワーム

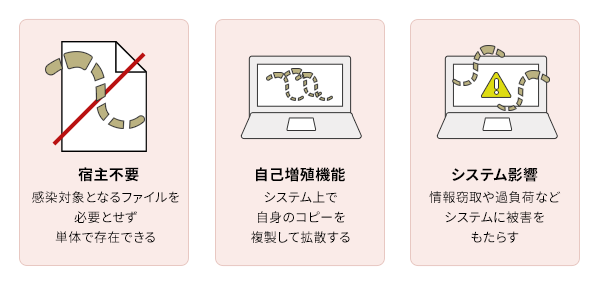

ワームは、ネットワークを介してユーザーのパソコンへ感染し、乗っ取りや情報の窃取などを行う悪意のあるプログラムです。感染対象となるファイル(宿主)を必要とせず単体で存在でき、さらに自己増殖機能をもちシステム上で自身のコピーを複製します。

ネットワーク内を虫のように這いまわる特性から、虫を意味する「ワーム」と名付けられました。

その起源は、1988年に登場した「モリスワーム」に始まります。当初、このプログラムは悪意のあるものではなかったものの、プログラミングミスにより破壊行為が行われてしまったといわれています。

モリスワームは脆弱性を突く攻撃を展開し、多数のコンピューターが影響を受けてシステム停止に追い込まれました。当時は、インターネットに接続されたコンピューター60,000台のうち6,000台が感染し、その多くが感染後72時間たっても駆除ができない状況となったようです。

以来、ネットワークの脆弱性を突いて侵入し、システムに過負荷を与えるといった特徴が悪用され、長きにわたってサイバー攻撃の手段として使われています。

トロイの木馬

トロイの木馬は、無害なソフトウェアやアプリを装って端末に侵入し、コンピューターの内部に潜伏する悪質なプログラムです。

ウイルスやワームと違い、自己増殖機能をもちませんが、システムの破壊や情報窃取を行う、外部からの不正侵入を手助けする、コンピューターの情報を外部に発信するなどの悪意ある行為を働きます。

感染能力はないものの、気づかないうちに悪意のある行為を働くことがあるため、広義の意味でウイルスの1つとして扱われる場合があります。

ランサムウェア

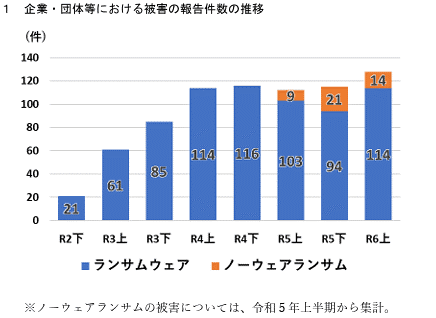

ランサムウェアは、感染したデバイス内のデータを暗号化し、復号と引き換えに身代金を要求する悪意のあるプログラムです。2021年以降、企業・団体等での被害が急増し、被害件数は高水準で推移しています。

引用:警察庁「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等についてp.35」

主な感染経路は、VPN機器やリモートデスクトップからの侵入で、全体の83%です。テレワークなどで利用される機器などの脆弱性や、強度の弱い認証情報などを利用して侵入したと考えられるものが大半を占めています。

その他にも、フィッシングメールやスパムメール、なりすましメールなどに注意が必要です。

近年では「RaaS(Ransomware as a Service:ラース)」という新たなビジネスモデルが登場しています。これは、ランサムウェアをSaaSのように提供するサービスで、技術力の低い犯罪者でも料金を支払えば容易に利用できてしまうという特徴があります。

ランサムウェアについて、詳しくは以下の記事も参考にしてください。

スパイウェア

スパイウェアは、ユーザーに気付かれないようにインストールされ、パソコン内の重要情報を密かに盗み取るマルウェアです。ただし、さまざまな機能の組み合わせで構成されているため、明確な定義はありません。

スパイウェアは、主に以下のような情報を収集し、インターネットを介して攻撃者のサーバーへ送信します。

| 狙われる情報 | 詳細 |

|---|---|

| 個人情報 | ・氏名、住所 ・メールアドレス ・生年月日 ・電話番号 |

| 認証情報 | ・各種サービスのユーザーIDやパスワード ・クレジットカード番号 ・銀行口座情報 |

| その他 | ・キーボードの入力履歴 ・閲覧したWebサイトの履歴 |

これらの情報は、なりすましや不正送金などの犯罪に悪用される可能性があります。

スパイウェアの侵入経路には、フリーソフトのインストール時に密かに忍び込む、不正なWebサイトを閲覧した際に自動的にダウンロードされるなどが挙げられます。

アドウェア

アドウェアは「広告(advertisement)」と「ソフトウェア(ware)」を組み合わせた造語で、広告表示によって収入を得るソフトウェアの総称です。無害なものと悪意のあるものが存在します。

| 無害なアドウェア | 悪意のあるアドウェア |

|---|---|

| ・広告収入を得るシステム ・ユーザーが広告表示を了承して使用する |

・過剰な広告表示で操作を妨害 ・個人情報を不正に収集して送信 ・システムに負荷をかけ動作を遅くする |

悪意のあるアドウェアに感染した場合、端末のシステムパフォーマンスの低下や個人情報の漏洩および不正利用、不要なソフトウェアの強制インストールなどの被害につながる可能性があります。

ボット

ボットは、英語のロボット(Robot)から派生した言葉で、さまざまな作業を自動化するプログラムです。ボットそのものは事前に決められた処理を実行するだけのプログラムで、便利な機能を提供する無害なものも存在します。

| 無害のボット | 悪意のあるボット |

|---|---|

| ・Siri(iOS)やGoogleアシスタント(Android)などのパーソナルアシスタント ・検索エンジンのクローラー ・チャットボット ・SNSの自動投稿プログラム |

感染により以下のような悪意ある行為に利用される ・遠隔操作による情報漏洩 ・DDoS(ディードス)攻撃の実行 ・迷惑メールの大量送信 ・他コンピューターへの感染活動 |

悪意のあるボットに感染したコンピューターは「ボットネット」と呼ばれるネットワークの一部となり、攻撃者からの指令により、一斉に不正な活動を行います。

DDoS攻撃とは、大量のデータを送り込むことでネットワークを麻痺させ、システムを一時的に停止させるサイバー攻撃です。国内でも2024年の年末から大手企業に影響が広がっており、2025年2月4日には、内閣サイバーセキュリティセンター(NISC)が各事業者に注意を呼びかけています。

詳しくは、以下の記事もご覧ください。

キーロガー

キーロガーは、パソコンのキーボード操作を記録し、その情報を攻撃者に送信する悪質なマルウェアです。コンピューターに常駐することで、ユーザーIDやパスワード、クレジットカード番号などの情報を盗み取ります。

キーロガー自体は情報が盗まれるだけで、具体的な症状が出るわけではありません。身の覚えのない請求書や銀行口座の残高不足などが起こらない限り、感染に気づきづらいでしょう。

キーロガーには、Web経由で感染するソフトウェア型と、物理的にパソコンとキーボードの間に挿入されるハードウェア型が存在します。ソフトウェア型であればセキュリティシステムで検出できますが、ハードウェア型の場合は目視での確認が重要です。

ファイルレスマルウェア

ファイルレスマルウェアは、実行ファイルを使用せずにパソコンを攻撃するタイプのマルウェアです。メールに添付された「.rtf」「.lnk」などの拡張子をもつファイルをクリックすると、不正コードがディスク内に残らずメモリー上に直接書き込まれ、ファイルは自動的に削除されます。

感染により、攻撃者にコンピューターが乗っ取られ、情報搾取や不正操作をされるでしょう。

問題なのは、従来型のパターンファイル(定義ファイル / シグネチャ)によるマッチング方式のセキュリティソフトでは、検知が困難な点です。そのため、侵入後のエンドポイントでの検知・対応が重要になります。

3.マルウェアの主な感染経路

マルウェアは、さまざまな経路を通じてコンピューターに侵入します。主な感染経路を把握し、適切な対策を講じることが重要です。

電子メールの開封

マルウェア感染の主要な経路として、不審な電子メールの開封が挙げられます。例えば、請求書や見積書を装った文書ファイルや圧縮ファイル形式(zipなど)で送られてくる実行ファイル、なりすましメールに添付された不審なファイルが挙げられます。

また、添付ファイルがなくても、HTML形式で書かれている電子メールの場合には、メッセージの中にスクリプトと呼ばれるプログラムを挿入できるため注意が必要です。スクリプトの形でウイルスを侵入させている場合も否めません。

その場合、電子メールをプレビュー表示しただけでも感染する可能性があります。

Webサイト閲覧

Webブラウザーは、さまざまなWebサイトの表示や動画再生などを実現するために、JavaScriptやFlashなど各種プログラムを実行できる仕組みをもっています。しかし、この機能を悪用したマルウェア感染も存在します。

特に注意が必要なのは、Webブラウザーやプラグインの脆弱性を狙った「ドライブバイダウンロード攻撃」です。これは、Webサイトを閲覧した際に自動的にマルウェアをダウンロードさせる攻撃手法です。

ドライブバイダウンロード攻撃を防ぐために、OSやアプリケーションを定期的にアップデートし、脆弱性を解消することが重要です。

ファイル共有

不特定多数のユーザーと自由にファイルを共有できることを悪用し、マルウェア感染をもたらすケースもあります。

なかには、感染したコンピューターに接続されているファイル共有ディスクを自動的に検出し、特定の条件(ファイル形式など)に合致するファイルに次々と感染を広げていくタイプのマルウェアもあります。

信頼できない共有フォルダからのダウンロードを控え、ファイルの自動実行設定を無効化するなどの対策が必要です。

プログラムのインストール

無料のマルウェア対策ソフトのように見せかけ、マルウェアをインストールさせようとする「偽セキュリティソフト」の被害も実在しています。

「あなたのコンピューターはウイルスに感染しています」のようなメッセージを表示し、利用者を偽のマルウェア対策ソフトを配布するWebサイトに誘導するなどの手口もあるため、信頼できない提供元のプログラムには注意しましょう。

安全なプログラムインストールのためには、常にベンダーの公式Webサイトからダウンロードする、不要なツールバーやプログラムは導入しないなどの対応が必要です。セキュリティソフトも信頼できる企業の製品を選択してください。

マクロプログラム実行

マイクロソフト社のWord、ExcelなどのOfficeアプリケーションには、文書作成やデータ処理を効率化するために、特定の操作をプログラムとして登録できる「マクロ」と呼ばれる機能があります。このマクロ機能を悪用して感染を広げるマルウェアを「マクロウイルス」と呼びます。

マクロウイルスの特徴は、実行時にプログラムコードを生成するインタプリタ型プログラムであることです。このプログラムは、ファイルレス形式での攻撃が可能であり、既存のアンチウイルスソフトでは検知が困難となります。

そのため、マクロを含むファイルを開く際は、送信元を十分確認し、不用意にマクロを有効化しないよう注意が必要です。

USBメモリーなどの外部デバイスの接続

マルウェアは、侵入したパソコンだけでなくUSBメモリーなどの外部デバイスに伝染ることがしばしばあります。そのマルウェアに感染した外部デバイスを別のパソコンに差し込むと、差し込まれたパソコンもマルウェアに感染する可能性があります。

そのため、基本的には企業内で個人持ちのUSBメモリーは使用しない、不特定多数が使用する端末でのUSB使用を避ける、定期的にUSBメモリーのマルウェアスキャンを実施するなどのルール設定が必要です。

IoT機器との連携

インターネットに接続しているIoT機器も、マルウェア感染の経路となっています。特定のIoT機器を侵入口とし、その他のIoT機器に次々と感染することもあります。

例えば、「Mirai」と呼ばれるマルウェアは、1つのIoT機器を遠隔操作可能な状態(ボットネット)にし、LANでつながるその他のIoT機器の管理者権限も奪います。そして多数の機器をボットネットにし、それらの機器から大量のパケットデータを送り込むDDoS攻撃を仕掛けます。

特に、以下の状態のIoT機器には注意が必要です。

- 出荷時設定のまま使用している

- IDやパスワードが単純

- セキュリティパッチが未適用

- メーカーのサポート期間が切れている

上記の状態である場合には、早期に設定の変更や買い替えが必要です。

4.マルウェア感染により引き起こされる症状や被害

マルウェアに感染したデバイスは、さまざまな被害を引き起こします。代表的な被害や症状から、マルウェア感染によるリスクを把握しましょう。

情報漏洩

情報漏洩は、マルウェア感染による深刻な被害の一つです。マルウェアはデバイスに潜伏し、個人情報やアカウント情報、金融関連情報、企業の機密情報などの重要な情報を密かに外部へ送信します。

特に、スパイウェアは、ユーザーの行動履歴や入力情報を継続的に収集します。また、キーロガーは、キーボードの入力内容をすべて記録し、パスワードなどの重要な情報を盗みます。

近年では、収集した情報がダークウェブで売買される、フィッシング詐欺などの2次被害に利用されるなどのケースも増えています。一度情報が流出すると、取り返しのつかない被害に発展する可能性があるため、早期発見と対策が重要です。

バックドアの作成

バックドアとは、攻撃者がシステムに継続的にアクセスするための裏口です。マルウェア感染により、以下のようなバックドアが作成される可能性があります。

- ポートの開放によるアクセス経路の確保

- 不正なログインアカウントの作成

- スタートアップへのマルウェアの登録

特に、C & Cサーバ(攻撃者の指令サーバー)と通信を行うマルウェアは、システム起動時に自動的に実行されるよう、スタートアップに自身を登録するのが一般的です。これにより、パソコンの再起動後も継続的な攻撃が可能となります。

なお、ランサムウェアのような破壊型マルウェアは、1度の実行で目的を達成できるため、バックドアを作成しないケースが多い傾向があります。

コンピューターシステムの破壊

マルウェアによるコンピューターシステムへの破壊行為は、企業活動に深刻な影響を及ぼす可能性があります。動作はマルウェアによって異なりますが、特定の拡張子をもつファイルを探し出して自動的に削除するものから、コンピューターの動作を停止してしまうものまでさまざまです。

これらの破壊行為は、業務の停止やデータの損失、さらには機器の物理的な故障にまで発展する恐れがあります。システムの再構築には多大な時間とコストが必要となるため、事前の対策が重要です。

攻撃者による遠隔操作

マルウェアに感染すると、攻撃者によってパソコンに不正にアクセスされ、遠隔操作されることがあります。

遠隔操作で特に深刻なのは、攻撃者が被害者のパソコンを踏み台として、他のコンピューターへの攻撃を仕掛けることです(踏み台攻撃)。この場合、被害者のパソコンが知らないうちに加害者となってしまい、法的責任を問われる可能性もあります。

また、遠隔操作によって収集された情報は、なりすまし詐欺やインターネットバンキングの不正利用、機密情報の売買などの犯罪に悪用される恐れもあります。

身代金の要求

ランサムウェアに感染したパソコンは、ファイルが暗号化され、復号の対価として仮想通貨などでの支払い(身代金)を要求されます。

ただし、身代金を支払っても、実際にファイルが復元される保証はありません。一度支払うと、再び攻撃対象になるリスクも高まるでしょう。

そのため、重要なデータは定期的にバックアップを取り、万が一の感染に備えつつ、被害に遭った場合には早期に警察庁やIPA(独立行政法人情報処理推進機構)の相談窓口に連絡することが重要です。

5.マルウェア感染時の兆候

マルウェアに感染した際、以下のような兆候が現れる可能性があります。

- パソコンの動作が極端に遅くなる(CPU使用率の急上昇)

- 不審なポップアップ広告が頻繁に表示される

- 見覚えのないファイルやプログラムが存在する

- アプリケーションが勝手に起動する

- パスワードが突然変更されている

- インターネット接続が不安定になる

- 端末が予期せず再起動するなど

これらの症状が1つでも確認された場合は、マルウェア感染の可能性を疑ったほうがよいでしょう。

ただし、最近のマルウェアは巧妙化しており、目に見える症状が現れないケースも増えています。そのため、定期的なセキュリティチェックと、高性能なセキュリティ対策ソフトの導入が必要です。

6.企業が取り組むべきマルウェア対策

企業が取り組むべきマルウェア対策として、セキュリティシステムの導入やソフトウェアのアップデート、データのバックアップなどが挙げられます。

組織全体で実施すべき具体的な対策を解説しますので、導入検討の参考にしてください。

セキュリティシステムの導入

マルウェア対策では、複数のセキュリティシステムを組み合わせた多層防御が効果的です。近年のサイバー攻撃は巧妙化しており、従来のウイルスソフトだけでは十分な防御が難しくなっています。

おすすめのセキュリティシステムは、複数のセキュリティ機能を1台の機器にまとめた統合脅威管理システム「UTM(Unified Threat Management)」と、エンドポイントで脅威の検知や対応を行う「EDR(Endpoint Detection and Response)」です。

| セキュリティシステム | 特徴 | 主な機能 |

|---|---|---|

| UTM | 複数のセキュリティ機能を統合 | 以下の一元管理 ・ファイアウォール ・アンチウイルス ・IDS / IPS ・Webフィルタリング ・DNSフィルタリング ・アンチスパム ・アプリケーション制御機能 ・SSL / TLSインスペクション |

| EDR | エンドポイントでの防御に特化 | ・リアルタイム監視 ・異常検知 ・インシデント対応 |

なかでも、クラウド型UTM(Cloud Edge:クラウドエッジ)は、ネットワーク境界に設置するハードウェアとクラウドサーバーを組み合わせた、中小企業向けの統合セキュリティソリューションです。セキュリティ対策の他、ポリシー / プロファイル管理やダッシュボード、ログ分析 / レポートなどの運用管理サポート機能も搭載しています。

EDRは、万が一マルウェアに感染した後でも早期に検知・対応できるため、内部対策にも効果的です。

UTMとEDRについては、以下の記事も参考にしてください。

ソフトウェアのアップデート

OSやセキュリティソフト、業務用アプリケーションなどのソフトウェアは、アップデートしておくことが重要です。

ソフトウェアには時間の経過とともに、脆弱性と呼ばれる不具合やセキュリティホールが生じやすくなります。脆弱性は、マルウェアの侵入を許してしまう危険な箇所です。

多くのソフトウェアでは、設定画面からアップデートの自動実行を有効にできます。手動で確認する場合は、少なくとも週1回はアップデートの有無をチェックしましょう。

不審なメールやリンクを開かない

マルウェアの感染経路として多いのが、メールの添付ファイルやリンクの開封です。以下のようなメールの開封には特に注意が必要です。

- 差出人が不明、もしくは普段と異なるアドレス

- 誤字脱字が多い、日本語が不自然

- 「至急」「重要」など煽り文句が使われている

不審なメールは開封せず、すぐに情報システム部門などへ連絡しましょう。普段からフィッシング詐欺などの最新の手口について情報収集しておくことも大切です。

強いパスワードの使用と多要素認証の導入

強固なパスワードの設定と多要素認証の導入は、マルウェアに対する重要な防御手段です。単語や生年月日を含めたパスワードは、攻撃者に簡単に推測されてしまいます。

警察庁では、安全なパスワードの設定基準として以下を推奨しています。

- パスワードの文字列は10文字以上

- 推測されやすい単語、生年月日、数字、キーボードの配列順などの文字の並びやIDは含めない

- 大小英字・数字・記号をすべて使う

- 複数のIDでパスワードを使い回さない

さらに、通常のパスワードに加えて二要素認証を導入すると、セキュリティをより強固にできます。二要素認証で使われる認証方法には、生体認証(指紋、顔など)やワンタイムパスワードなどがあります。

データのバックアップ

マルウェア感染時の被害を最小限に抑えるため、定期的なデータのバックアップを実施することが重要です。特に、ランサムウェアに感染すると、パソコンやサーバー内のデータが暗号化されてしまい、復旧にはバックアップが不可欠です。

推奨される運用ルールのひとつに「3 - 2 - 1ルール」というものがあります。

- 常に3つのデータコピーを作成

- 2つの異なるメディアで保存

- 1つは別の場所に保管

例えば、データのバックアップをクラウドストレージと外付けハードドライブにとりつつ、もう1つのバックアップコピーを別の物理的な場所に保管します。

業務の継続性を確保するために、定期的かつ適切な方法でバックアップを実施しましょう。

セキュリティに関する知識の習得

マルウェア対策には、全社員が情報セキュリティに関する知識をもち、適切な対応ができるようになることが重要です。

企業で取り組むべき知識習得のポイントは以下のとおりです。

- 定期的な研修の実施

- ガイドラインの作成と共有

- 最新の脅威動向の把握

- インシデント発生時の対応手順の周知

特に、感染時の初動対応として、以下の手順を従業員に周知しておくことが大切です。

- LANケーブルを抜く、または無線LANをオフ

- 情報システム部門へ速やかに連絡

- 感染したパソコンの使用を一時停止

IPA(独立行政法人情報処理推進機構)では、無料の学習コンテンツ「5分でできる!情報セキュリティポイント学習」を公開しています。管理者向け、従業員向けなど、役割に応じたコースが用意されているため、社内教育に活用するとよいでしょう。

7.マルウェアに関してよくある質問

マルウェアについて、多くの人が疑問に感じる点を解説します。マルウェアの定義から感染時の症状まで、基本的な疑問に答えますので、理解を深めるのに役立ててください。

マルウェアとは何ですか?

マルウェアとは、不正アクセスや情報搾取、システム破壊などを目的とした、悪意のあるソフトウェアの総称です。

近年では、電子メールの開封やWebサイト閲覧のみで感染するなど、多様かつ巧妙な手口になってきており、企業は最新の傾向を把握したうえで適切な対応をとらなければなりません。

マルウェアに感染した場合の症状は?

マルウェアに感染すると、情報漏洩やコンピューターシステムの破壊、攻撃者による遠隔操作などが行われる可能性があります。

まずは、以下の兆候に注意しましょう。

- パソコンの動作が遅くなる

- 不審なポップアップ広告が表示される

- 見覚えのないファイルやプログラムが存在する

- パスワードが変更されている

- インターネットへの接続が不安定になるなど

ただし、目に見える症状が現れないケースもあります。そのため、定期的なセキュリティチェックと高性能なセキュリティ対策ソフトの導入が重要です。

8.まとめ

マルウェアとは、不正アクセスや情報搾取、システム破壊などを目的とした悪意のあるソフトウェアの総称です。

ウイルスやランサムウェア、トロイの木馬、アドウェアなどさまざまな種類があり、近年では、電子メールの開封やWebサイト閲覧のみで感染するなど、多様かつ巧妙になってきています。

今後も未知のマルウェアが登場してくる可能性も高く、社内情報を守るために、企業には適切な対策導入が求められます。

- 掲載している情報は、記事執筆時点のものです

- 各会社名、各製品名およびサービス名などは、各社の商標または登録商標です

「企業のセキュリティ体制について、お気軽にご相談ください」

巧妙化しているサイバー攻撃に、不安を抱えていませんか?

サイバー脅威の上位にランクインしている標的型メール攻撃について、発生要因、すぐにでもできる対策を資料にまとめました。

「レポート(標的型メール対策)」をご参考ください。