ニューノーマル処方箋(第85回)

Wi-Fi 7導入を検討する前に知っておきたいポイントと準備のヒント

情報セキュリティ対策は経営者の責務である。これは強調してもし過ぎることはない。企業が保有する情報は幅広い。経営資源となる業務情報をはじめ、顧客・取引先の情報、マイナンバーなど従業員の情報がある。技術情報やノウハウといった知的財産である無形の情報もある。また、サーバーやネットワーク機器のハードウエア、USBメモリーの記憶媒体、紙文書といった有形の情報もある。無形、有形にかかわらず、情報をどう守っていくのかを検討し、適切に判断を下すのが経営者の役割となる。

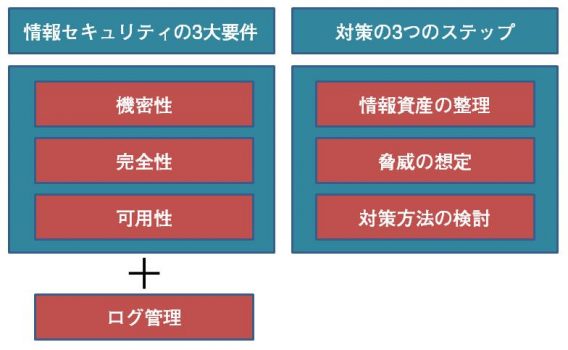

これらの守るべき情報を扱うに当たり、情報セキュリティのあるべき3つの要件として「機密性」「完全性」「可用性」がある。機密性は、利用が許可された人だけが情報にアクセスできる状態にしておくこと。完全性は、情報そのものや、情報の処理方法が常に正確である状態を保持すること。可用性は許可された人が必要なときに必要な情報にアクセスできること。この3つの要件を基本に、さまざまな脅威から情報を保護するための情報セキュリティ対策を検討する。

例えば機密性の確保では、システムを利用する際に本人確認を行うユーザー認証や、役職や権限に応じてシステムを利用できるアクセス制御などがある。完全性を維持するには外部からの不正アクセスを防御するファイアウォールやウイルス対策、迷惑メール対策などが必要だ。そして、可用性を担保するには、消失や改変に備えたデータバックアップ、停電に備えた電源バックアップなどの対策がある。これら3つに加え、利用履歴を保存するログ管理も情報セキュリティの要件になる。いつ、だれが、何をしたのか履歴を残しておくことで、問題発生時の原因究明や不正行為の抑止が可能になる。

情報セキュリティ対策を向上させる上では、3つのステップで考えるとよい。

第1ステップ:守るべき情報資産の定義

第2ステップ:脅威の想定

第3ステップ:脅威の分類と対策

第1ステップは、守るべき情報資産を定義する。社内のどこに、どんな情報資産があるのかを洗い出し、無形、有形を含めて守るべき情報資産を明確化する。

次に第2ステップは、どのような脅威が情報資産を脅かすのか想定する。脅威には人為的な外部からの攻撃や内部の犯行、うっかりミス、システム障害などのほか、自然災害もある。対策をおろそかにするとデータの消失や情報漏えいのリスクが高くなる。

最後の第3ステップは、どの脅威からどのように情報資産を守るのか、その方法を検討する。具体的には、脅威を分類して、それぞれへの対策を考える。例えば、外部からの攻撃には不正アクセス防御やウイルス対策、内部犯行の防止にはログ管理やユーザー認証の強化なども検討する。

こうした段階的な検討を経ることで、守るべき情報資産を明確化する。経営者や部署の責任者、場合によっては外部の監査機関などを交えながら、自社の情報セキュリティ対策の現状把握とリスク分析を行う。こうした取り組みを通じ、問題点を明らかにできれば、経営者が投資を判断すべき情報セキュリティ対策が具体的に見えてくるはずだ。

執筆=山崎 俊明

【MT】

セキュリティ脅威を招く落とし穴